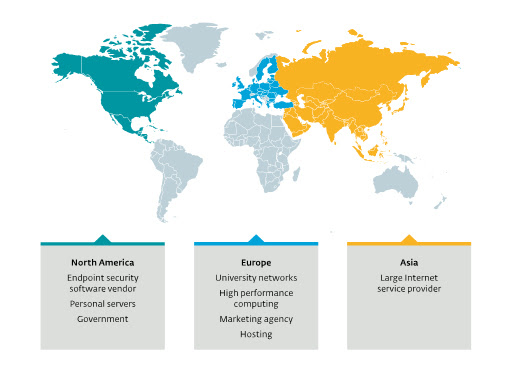

Les chercheurs d’ESET, 1er éditeur Européen de solutions de sécurité, ont découvert Kobalos, un malware qui s’attaque à des clusters d’ordinateurs haute performance (HPC). ESET a travaillé avec l’équipe de sécurité informatique du CERN et d’autres entreprises impliquées dans l’atténuation des attaques sur ces réseaux de recherche scientifique. Un grand fournisseur d’accès Internet asiatique, un prestataire nord-américain de protection des terminaux, ainsi que plusieurs serveurs privés, font également partie des cibles.

Les chercheurs d’ESET ont procédé à la rétro-ingénierie de ce malware complexe, qui existe sous forme portable pour de nombreux systèmes d’exploitation dont Linux, BSD, Solaris, et peut-être AIX et Windows. « Nous avons nommé ce malware Kobalos pour la petite taille de son code et ses nombreuses astuces. Dans la mythologie grecque, un kobalos est une petite créature malicieuse, » explique Marc-Étienne Léveillé, qui a enquêté sur Kobalos. « Il faut dire que ce niveau de sophistication n’est que rarement observé dans les malwares Linux, » ajoute M. Léveillé.

Kobalos est une porte dérobée comprenant des commandes étendues qui ne révèlent cependant pas les intentions des pirates. « En bref, Kobalos permet l’accès à distance au système de fichiers, la création de sessions de terminal, et des connexions par proxy à d’autres serveurs infectés par Kobalos, » poursuit M. Léveillé.

Tout serveur compromis par Kobalos peut être transformé en serveur de commande et de contrôle (C&C) par les opérateurs à l’aide d’une seule commande. Comme les adresses IP et les ports du serveur de C&C sont codés en dur dans l’exécutable, les opérateurs peuvent alors générer de nouveaux échantillons de Kobalos qui utilisent ce nouveau serveur de C&C. Dans la plupart des systèmes compromis par Kobalos, le client de communication sécurisée (SSH) est également compromis afin de voler des identifiants.

« Les identifiants de toute personne utilisant le client SSH d’une machine compromise seront collectés, et ils pourront être ensuite utilisés par les pirates pour installer Kobalos sur le serveur nouvellement découvert, » conclut M. Léveillé. La mise en place d’une authentification à deux facteurs pour la connexion aux serveurs SSH atténuera la menace, puisque l’utilisation d’identifiants volés semble être l’un des moyens qu’elle utilise pour se propager sur différents systèmes.

Pour plus de détails techniques sur Kobalos, lisez l’article « Kobalos – A complex Linux threat to high performance computing infrastructure » sur WeLiveSecurity. Suivez l’actualité d’ESET Research sur Twitter.